نمو الهجمات إلكترونية على مايكروسوفت 4 أضعاف في 2018

05-27-2018 08:09 مساءً

0

0

الشبكة الإعلامية السعودية_ دعاء الحربي وجدت البرمجيات الخبيثة المعروفة باسم برمجيات “الاستغلال” Exploits، التي تستغل الأخطاء أو الثغرات الموجودة في الأنظمة البرمجية مثل حزمة Microsoft Office، مكاناً لها على قائمة المشكلات الإلكترونية في الربع الأول من العام 2018؛ إذ ارتفع عدد المستخدمين الذين تعرضوا لهجمات من خلال مستندات Office خبيثة بأكثر من أربع مرات مقارنةً بالربع الأول من العام الماضي .

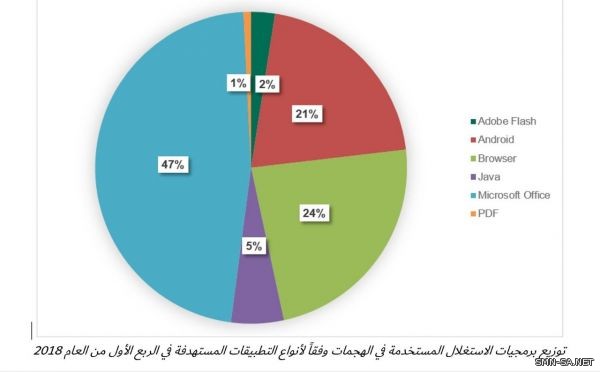

وفي غضون ثلاثة أشهر فقط، نمتْ حصّة هذه الملفات من برمجيات الاستغلال المستخدمة في الهجمات إلى ما يقرب من 50%، ما يمثل ضِعف متوسط عدد عمليات الاستغلال التي استهدفت في 2017 النظام المكتبي الشهير الذي تنتجه مايكروسوفت، وفق نتائج ضمّها تقرير أعدته شركة كاسبرسكي لاب حول تطوّر التهديدات المحدقة بتقنية المعلومات في الربع الأول من العام الجاري .

وشهد الربع الأول من العام الجاري تدفقاً هائلاً لبرمجيات الاستغلال هذه، مستهدفة حزمة Microsoft Office. ووفقاً لخبراء كاسبرسكي لاب، فمن المرجح أن يكون هذا هو ذروة توجّه طويل المدى، إذ تم في العامين 2017 و2018 تحديد وجود ما لا يقل عن عشرة برمجيات استغلال للنظام Microsoft Office في الواقع، مقارنة باثنين فقط من هجمات الاستغلال المعروفة باسم “الهجمات دون انتظار” والتي استغلّت الثغرات غير المعروفة في مشغّل Adobe Flash Player خلال الفترة الزمنية نفسها .

وتتناقص حصة الهجمات على Adobe Flash Player في توزيع برمجيات الاستغلال المستخدمة في الهجمات، كما كان متوقعاً، حتى أصبح يمثل أقل من ثلاثة بالمئة بقليل في الربع الأول، بعدما بذلت كل من Adobe وMicrosoft جهوداً كبيرة في حماية Flash Player من الهجمات .

وبعد اكتشاف المجرمين الإلكترونيين للثغرة الأمنية، يعدّون لعملية استغلال ويلجأون في كثير من الأحيان إلى استخدام أسلوب التصيّد الموجّه كناقل للهجوم، معرّضين المستخدمين والشركات للخطر .

وفي غضون ثلاثة أشهر فقط، نمتْ حصّة هذه الملفات من برمجيات الاستغلال المستخدمة في الهجمات إلى ما يقرب من 50%، ما يمثل ضِعف متوسط عدد عمليات الاستغلال التي استهدفت في 2017 النظام المكتبي الشهير الذي تنتجه مايكروسوفت، وفق نتائج ضمّها تقرير أعدته شركة كاسبرسكي لاب حول تطوّر التهديدات المحدقة بتقنية المعلومات في الربع الأول من العام الجاري .

وشهد الربع الأول من العام الجاري تدفقاً هائلاً لبرمجيات الاستغلال هذه، مستهدفة حزمة Microsoft Office. ووفقاً لخبراء كاسبرسكي لاب، فمن المرجح أن يكون هذا هو ذروة توجّه طويل المدى، إذ تم في العامين 2017 و2018 تحديد وجود ما لا يقل عن عشرة برمجيات استغلال للنظام Microsoft Office في الواقع، مقارنة باثنين فقط من هجمات الاستغلال المعروفة باسم “الهجمات دون انتظار” والتي استغلّت الثغرات غير المعروفة في مشغّل Adobe Flash Player خلال الفترة الزمنية نفسها .

وتتناقص حصة الهجمات على Adobe Flash Player في توزيع برمجيات الاستغلال المستخدمة في الهجمات، كما كان متوقعاً، حتى أصبح يمثل أقل من ثلاثة بالمئة بقليل في الربع الأول، بعدما بذلت كل من Adobe وMicrosoft جهوداً كبيرة في حماية Flash Player من الهجمات .

وبعد اكتشاف المجرمين الإلكترونيين للثغرة الأمنية، يعدّون لعملية استغلال ويلجأون في كثير من الأحيان إلى استخدام أسلوب التصيّد الموجّه كناقل للهجوم، معرّضين المستخدمين والشركات للخطر .